Частина 24 – Дебагування SUB

Для повного змісту всіх уроків натисніть нижче, оскільки це надасть вам короткий зміст кожного уроку, а також теми, які будуть розглянуті. https://github.com/mytechnotalent/Reverse-Engineering-Tutorial

Як було зазначено, віднімання в ARM має чотири інструкції, які є SUB, SBC, RSB і RSC. У цей день ми розпочнемо з SUB.

Будь ласка, зверніть увагу, коли ви додаєте суфікс S на кінець кожного, наприклад, SUBS, SBCS, RSBS, RSCS, це вплине на флаги. Ми вже досить багато часу витратили на флаги в попередніх уроках, тому тепер ви повинні мати міцну базу знань щодо цього.

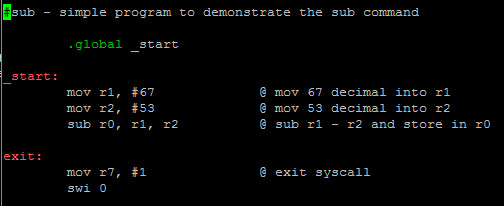

Давайте знову розглянемо наш приклад SUB:

Ми просто беремо 67 десятичне і переміщаємо його в r1 і 53 десятичне і переміщаємо його в r2 і віднімаємо r1 – r2 і розміщаємо результат в r0.

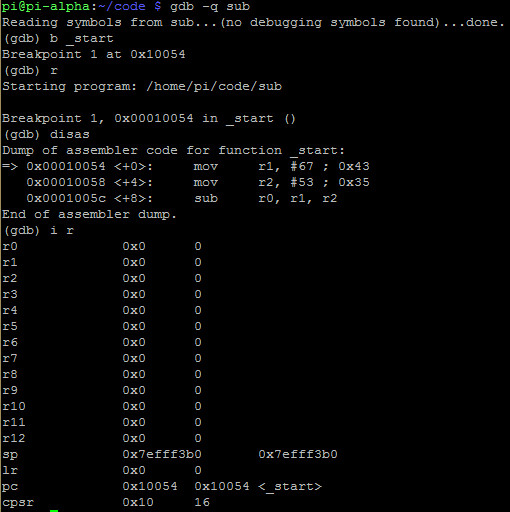

Давайте дебагуємо.

Як ми бачимо, регістрів немає. Давайте пройдемося крок за кроком і побачимо, який буде значення r0.

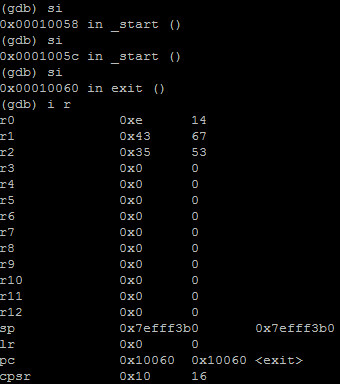

Як ви бачите вище, r0 тепер має десятичне 14, яке працює як очікувалося.

Наступна неділя ми вийдемо на тему SUB хакінгу.