Частина 33 - Хакінг ASM 4 [Moving Дані між реєстрами та пам'яттю]

Для повного змісту змісту всіх уроків, будь ласка, натисніть нижче, оскільки це надасть вам короткий зміст кожного уроку, а також теми, які будуть розглянуті. https://github.com/mytechnotalent/Reverse-Engineering-Tutorial

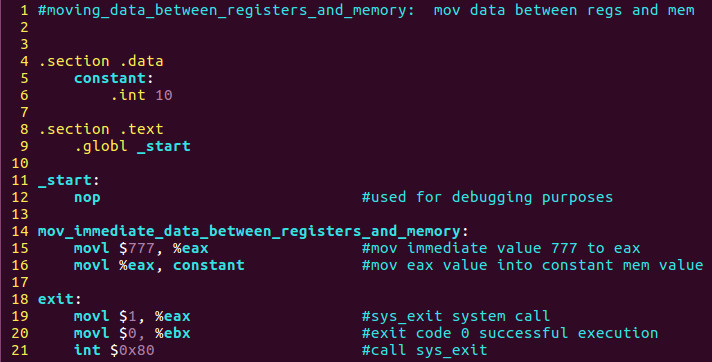

Давайте знову вивчіть джерельний код.

Як ви бачите вище, ми знову перемістимо безпосереднє значення 777 десятичне в EAX. Потім ми перемістимо цей значення, яке зберігається в EAX, в константне значення в пам'яті, яке спочатку мало значення 10 десятичне на етапі виконання. Увага: ми могли б назвати значення будь чим, але я назвав його константою, оскільки воно було встановлено як константа в секції.data.

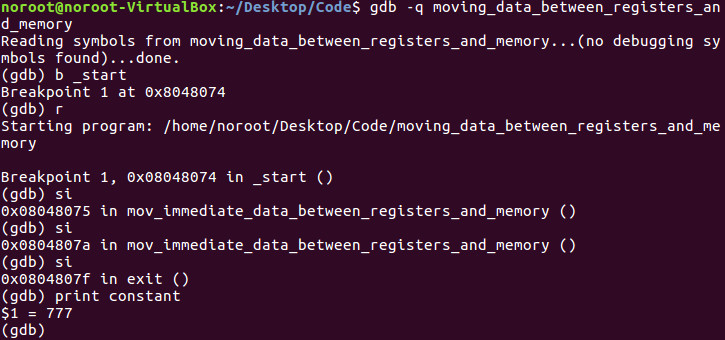

Як ви бачите вище, ми потрапляємо в GDB і чітко бачимо, що значення константи було замінено на 777 десятичне, де в коді воно було встановлено на 10 десятичне в рядку 6 коду на початку цього уроку.

Ми можемо чітко побачити, що в рядку 16 коду значення 777 десятичне було успішно переміщено в EAX і в значення пам'яті константи.

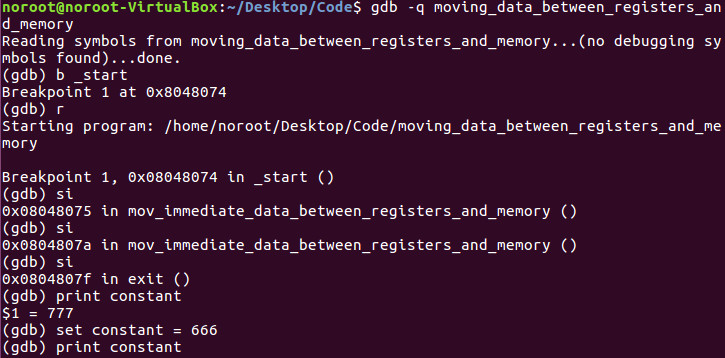

Тепер давайте хакнемо це!

Ми здійснили ті ж кроки, як і попереднього разу під час уроку відладки. Тут ми хакуємо значення константи, заміняючи значення з 777 на 666.

Я чекаю з нетерпінням побачити вас усіх наступної тижня, коли ми розпочнемо створювати наш п'ятий програму збірки!